Mới đây, Google Fi, dịch vụ Internet di động và viễn thông duy nhất của Google ở Mỹ, đã thông báo cho các khách hàng rằng dữ liệu cá nhân của họ đã bị lộ do vi phạm dữ liệu tại một trong những nhà cung cấp mạng chính (primary network) của Google. Một số khách hàng đã cảnh báo rằng điều này cho phép thực hiện các cuộc tấn công hoán đổi SIM (SIM swap).

Dữ liệu bị lộ bao gồm số điện thoại, số sê-ri thẻ SIM, trạng thái tài khoản, ngày kích hoạt tài khoản và chi tiết gói dịch vụ di động.

Google cho biết các hệ thống bị xâm phạm không lưu giữ các thông tin nhạy cảm như tên đầy đủ, địa chỉ email, thông tin thẻ thanh toán, SSN, ID thuế, ID chính phủ (số cmnd/cccd), mật khẩu tài khoản hoặc nội dung của SMS và cuộc gọi điện thoại.

"Nhóm ứng phó sự cố của chúng tôi đã điều tra và xác định rằng đã xảy ra truy cập trái phép, đồng thời chúng tôi đã làm việc với nhà cung cấp mạng liên quan để xác định và triển khai các biện pháp bảo mật dữ liệu trên hệ thống bên thứ ba và thông báo cho những người dùng có khả năng bị ảnh hưởng".

"Không có hành động truy cập trái phép vào các hệ thống của Google hoặc bất kỳ hệ thống nào do Google giám sát."

Mẫu thông báo của Google Fi gửi tới khách hàng

Mặc dù Google chưa tiết lộ thông tin về nhà cung cấp mạng đã bị vi phạm, nhưng một số ý kiến cho rằng họ đang đề cập đến T-Mobile

T-Mobile từng tiết lộ vào tháng trước rằng họ đã bị vi phạm dữ liệu API vào tháng 11 năm 2022 khiến thông tin cá nhân của khoảng 37 triệu người đăng ký bị lộ.

Bleepingcomputer đã liên hệ với Google để xác nhận về điều này nhưng chưa nhận được phản hồi.

Vi phạm dữ liệu dẫn đến các cuộc tấn công hoán đổi SIM

Dữ liệu kỹ thuật về SIM bị lộ đã cho phép các tác nhân đe dọa thực hiện các cuộc tấn công hoán đổi SIM đối với một số khách hàng Google Fi.

Các cuộc tấn công này được thực hiện bằng social engineering, trong đó kẻ tấn công mạo danh khách hàng và yêu cầu chuyển chuyển số điện thoại (sđt) của khách hàng sang thẻ SIM di động dưới sự kiểm soát của hắn, cố gắng thuyết phục nhà cung cấp dịch vụ di động rằng mình là khách hàng bằng cách đưa ra các thông tin cá nhân của nạn nhân đã thu thập được trước đó thông qua tấn công lừa đảo hoặc vi phạm dữ liệu.

Nếu được chuyển thành công, kẻ đe dọa sẽ có quyền truy cập vào tin nhắn văn bản của nạn nhân, bao gồm cả mã MFA, cho phép chúng xâm phạm tài khoản trực tuyến hoặc chiếm quyền kiểm soát các dịch vụ được bảo mật bằng sđt của nạn nhân.

Google đã gửi thông báo riêng đến những khách hàng bị ảnh hưởng bởi các cuộc tấn công hoán đổi SIM, cho biết những kẻ tấn công đã chuyển số của họ sang một SIM khác trong một thời gian. Tuy nhiên, thư thoại của người dùng không bị xâm phạm.

Nội dung thông báo cho biết: “Vào ngày 1 tháng 1 năm 2023, trong khoảng 1 giờ 48 phút, dịch vụ điện thoại di động của bạn đã được chuyển từ thẻ SIM của bạn sang thẻ SIM khác. Trong thời gian chuyển giao tạm thời này, việc truy cập trái phép có thể liên quan đến việc sử dụng sđt của bạn để gửi và nhận các cuộc gọi điện thoại cũng như tin nhắn văn bản. Mặc dù đã chuyển SIM, thư thoại của bạn vẫn không thể truy cập được. Chúng tôi đã khôi phục dịch vụ Google Fi vào thẻ SIM của bạn.”

Một khách hàng bị tấn công hoán đổi SIM cho biết anh ấy đã bị chiếm đoạt 3 tài khoản trực tuyến, gồm email, tài khoản tài chính và ứng dụng xác thực Authy, và bị phớt lờ khi báo cáo điều này cho bộ phận hỗ trợ khách hàng của Google Fi

Sau khi ứng dụng xác thực hai yếu tố bị chiếm quyền điều khiển, tin tặc sẽ dễ dàng xâm phạm các tài khoản khác hơn nhiều, đặc biệt nếu chúng được đăng ký bằng số điện thoại.

Nguồn: bleepingcomputer.com

Tin tặc đang quảng cáo trên các diễn đàn tội phạm mạng một kho chứa 1.894 các web inject dùng để đánh cắp thông tin đăng nhập và dữ liệu nhạy cảm từ các ứng dụng tài chính

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật đã tiết lộ chi tiết về hai lỗ hổng trong phần mềm nguồn mở ImageMagick có khả năng dẫn đến tấn công từ chối dịch vụ và tiết lộ thông tin.

Tín nhiệm mạng | Microsoft đã vô hiệu hóa nhiều tài khoản mạng đối tác lừa đảo đã được xác minh để tạo các ứng dụng OAuth độc hại nhằm xâm phạm môi trường cloud của các tổ chức để đánh cắp email.

Tín nhiệm mạng | Các nhà nghiên cứu đang cảnh báo về sự gia tăng đột biến các nỗ lực khai thác lạm dụng lỗ hổng thực thi mã từ xa nghiêm trọng, lỗ hổng đã được vá trong Realtek Jungle SDK từ đầu tháng 8 năm 2022.

Tín nhiệm mạng | Microsoft đang kêu gọi người dùng nhanh chóng cập nhật máy chủ Exchange cũng như thực hiện các bước để củng cố môi trường của họ

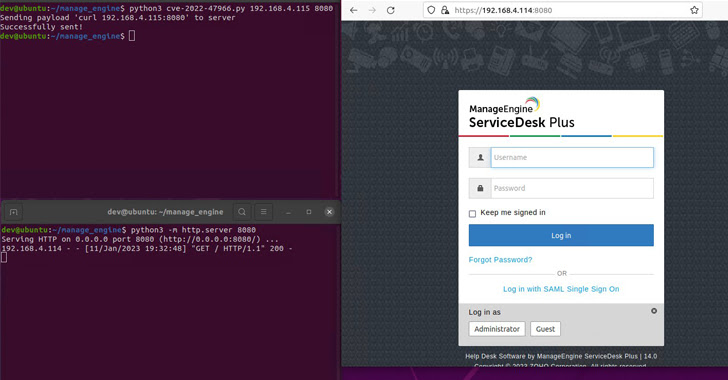

Tín nhiệm mạng | Người dùng Zoho ManageEngine đang được khuyến nghị nhanh chóng vá một lỗ hổng bảo mật nghiêm trọng trước khi mã khai thác (PoC) cho lỗ hổng được phát hành.